CMS (Content Management System), जैसे WordPress, वेबसाइट बनाना अविश्वसनीय रूप से आसान बनाते हैं। हालाँकि, यह सुविधा एक सुरक्षा चुनौती भी पेश करती है। CMS प्लेटफॉर्म ओपन-सोर्स होते हैं और तीसरे पक्ष के कोड (Themes, Plugins) पर बहुत अधिक निर्भर करते हैं, जिससे वे हैकर्स के लिए एक आकर्षक लक्ष्य बन जाते हैं। CMS की सुरक्षा में कोई भी चूक आपकी वेबसाइट को हैक करवा सकती है, जिससे डेटा चोरी, स्पैम इंजेक्शन और Google ब्लैकलिस्टिंग जैसी गंभीर समस्याएँ उत्पन्न हो सकती हैं।

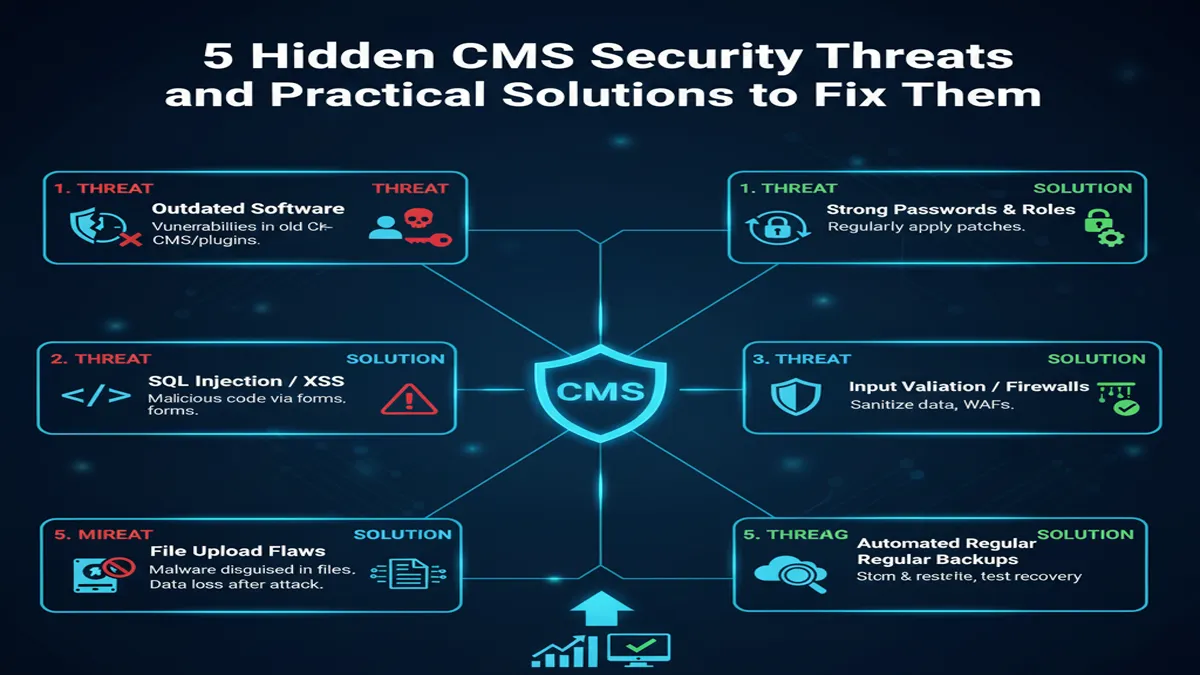

CMS सुरक्षा के 5 सबसे बड़े छिपे हुए खतरे

सुरक्षा कमजोरियाँ अक्सर CMS के बाहरी घटकों या गलत कॉन्फ़िगरेशन में निहित होती हैं:

1. अप्रमाणित या पुराने प्लगइन्स/थीम्स (Outdated Plugins/Themes)

- खतरा: यह CMS हैकिंग का सबसे आम कारण है। पुराने प्लगइन्स या थीम्स में ज्ञात सुरक्षा कमजोरियाँ (Vulnerabilities) होती हैं जिनका हैकर्स फायदा उठाते हैं। अन-वेरिफाइड (Unverified) या nulled थीम्स/प्लगइन्स में अक्सर मैलवेयर पहले से मौजूद होता है।

- निवारण:

- नियमित अपडेट: जैसे ही कोई नया संस्करण (Version) उपलब्ध हो, कोर CMS, थीम्स और प्लगइन्स को तुरंत अपडेट करें।

- छँटाई (Pruning): उन प्लगइन्स को हटा दें जिनका आप उपयोग नहीं करते हैं। सक्रिय लेकिन निष्क्रिय प्लगइन्स भी सुरक्षा जोखिम पैदा कर सकते हैं।

2. कमजोर एडमिन एक्सेस और लॉगिन पृष्ठ

- खतरा: डिफ़ॉल्ट रूप से (

adminजैसे) उपयोग किए गए उपयोगकर्ता नाम और कमजोर पासवर्ड, ब्रूट-फोर्स (Brute-Force) हमलों के लिए आसान लक्ष्य बनाते हैं। CMS लॉगिन URL (/wp-adminया/wp-login.phpजैसे) आसानी से अनुमान लगाए जा सकते हैं। - निवारण:

- यूजरनेम बदलें: डिफ़ॉल्ट ‘admin’ यूजरनेम का उपयोग कभी न करें। एक जटिल और अद्वितीय यूजरनेम चुनें।

- 2FA लागू करें: एडमिन एक्सेस पर टू-फैक्टर ऑथेंटिकेशन (2FA) अनिवार्य करें।

- लॉगिन URL बदलें: सुरक्षा प्लगइन्स का उपयोग करके डिफ़ॉल्ट लॉगिन URL को बदलकर छुपा दें, जिससे बॉट्स को हमला करने में कठिनाई होगी।

कीवर्ड रिसर्च (Keyword Research) की संपूर्ण गाइड: सही कीवर्ड कैसे चुनें और अपनी वेबसाइट ट्रैफिक को कई गुना बढ़ाएँ

3. गलत फ़ाइल अनुमतियाँ (Incorrect File Permissions)

- खतरा: फ़ाइल अनुमतियाँ (File Permissions) यह निर्धारित करती हैं कि कौन (मालिक, समूह, या सार्वजनिक) फ़ाइलों को पढ़, लिख या निष्पादित (Execute) कर सकता है। यदि अनुमतियाँ बहुत व्यापक हैं, तो हैकर्स दुर्भावनापूर्ण कोड इंजेक्ट कर सकते हैं।

- निवारण:

- मानक अनुमतियाँ सेट करें: CMS फ़ाइलों के लिए अनुमतियाँ इस प्रकार होनी चाहिए:

- फ़ोल्डर (Folders):

755(मालिक पढ़ सकता है, लिख सकता है, निष्पादित कर सकता है; समूह और सार्वजनिक केवल पढ़ और निष्पादित कर सकते हैं)। - फ़ाइलें (Files):

644(मालिक पढ़ और लिख सकता है; समूह और सार्वजनिक केवल पढ़ सकते हैं)।

- फ़ोल्डर (Folders):

wp-config.phpफ़ाइल: इसे और भी कड़ा (440या400) सेट किया जा सकता है। इन अनुमतियों को बदलने के लिए एक FTP क्लाइंट (जैसे FileZilla) का उपयोग करें।

- मानक अनुमतियाँ सेट करें: CMS फ़ाइलों के लिए अनुमतियाँ इस प्रकार होनी चाहिए:

4. संवेदनशील फ़ाइलों में PHP निष्पादन (PHP Execution)

- खतरा: हैकर्स अक्सर CMS के अपलोड फ़ोल्डरों (जैसे WordPress में

wp-content/uploads) में दुर्भावनापूर्ण PHP फ़ाइलें अपलोड करते हैं। यदि ये फ़ाइलें निष्पादित (Execute) हो जाती हैं, तो हैकर आपकी साइट का पूर्ण नियंत्रण ले सकते हैं। - निवारण:

- निष्पादन रोकें: अपने

uploadsफ़ोल्डर में एक खाली फ़ाइल बनाएं जिसका नाम.htaccessहो। - इस

.htaccessफ़ाइल में निम्नलिखित कोड जोड़ें ताकि यह अनधिकृत PHP निष्पादन को रोक सके:<Files *.php> deny from all </Files>

- निष्पादन रोकें: अपने

5. SQL इंजेक्शन और XSS हमले

- खतरा: SQL इंजेक्शन और XSS (Cross-Site Scripting) हमले तब होते हैं जब CMS के इनपुट फ़ील्ड्स (जैसे कमेंट बॉक्स या सर्च बार) उपयोगकर्ता इनपुट को ठीक से साफ़ (Sanitize) नहीं करते हैं। इससे हैकर डेटाबेस को एक्सेस कर सकते हैं या दुर्भावनापूर्ण स्क्रिप्ट इंजेक्ट कर सकते हैं।

- निवारण:

- प्लगइन सुरक्षा: हमेशा प्रसिद्ध सुरक्षा प्लगइन्स (जैसे Wordfence या Sucuri Security) का उपयोग करें जो इनपुट सैनिटाइजेशन और फ़ायरवॉल सुरक्षा प्रदान करते हैं।

- डेटाबेस प्रीफ़िक्स: डिफ़ॉल्ट डेटाबेस प्रीफ़िक्स (

wp_) को एक जटिल और अद्वितीय प्रीफ़िक्स (जैसेa23b_) में बदलें।

मैलवेयर और हैकिंग के बाद कार्रवाई

यदि आपकी साइट हैक हो जाती है या उसमें मैलवेयर पाया जाता है:

- तत्काल पृथक्करण (Isolation): अपनी वेबसाइट को तुरंत ऑफ़लाइन (Offline) करें या उसे एक रखरखाव पृष्ठ पर रीडायरेक्ट करें।

- मैलवेयर स्कैनिंग और सफाई: Wordfence, Sucuri Security या Malcare जैसे पेशेवर मैलवेयर हटाने वाले प्लगइन या सेवाओं का उपयोग करें।

- सभी पासवर्ड बदलें: होस्टिंग पैनल, FTP और सभी CMS यूज़र्स के पासवर्ड तुरंत बदलें।

- स्वच्छ बैकअप पुनर्स्थापित करें: यदि संभव हो, तो हमले से पहले लिए गए स्वच्छ बैकअप को पुनर्स्थापित (Restore) करें।

🎯 SEO फोकस: हैकिंग और Google ब्लैकलिस्टिंग

सुरक्षा उल्लंघनों का आपकी SEO रैंकिंग पर विनाशकारी प्रभाव पड़ सकता है:

- Google ब्लैकलिस्टिंग: यदि Google को आपकी साइट पर स्पैमी कंटेंट (Spam Content), मैलवेयर या दुर्भावनापूर्ण रीडायरेक्ट मिलता है, तो वह तुरंत आपकी साइट को अपने खोज परिणामों से हटाकर ब्लैकलिस्ट कर देगा। यह उपयोगकर्ता की सुरक्षा के लिए किया जाता है।

- SEO नुकसान: एक बार ब्लैकलिस्ट होने पर, आपका ऑर्गेनिक ट्रैफिक शून्य हो जाएगा। पुनर्प्राप्ति (Recovery) में हफ्तों या महीनों लग सकते हैं, और आपकी डोमेन अथॉरिटी को स्थायी नुकसान हो सकता है।

- पुनर्विचार अनुरोध: सफाई के बाद, आपको Google Search Console के माध्यम से “पुनर्विचार के लिए अनुरोध” (Reconsideration Request) सबमिट करना होगा।

निष्कर्ष

CMS की सुविधा को उसकी अंतर्निहित सुरक्षा चुनौतियों के साथ संतुलित करना आवश्यक है। प्लगइन्स को अपडेट करके, 2FA लागू करके और फ़ाइल अनुमतियों को सही ढंग से सेट करके, आप हैकिंग के जोखिम को काफी कम कर सकते हैं। CMS सुरक्षा पर सक्रिय रूप से ध्यान केंद्रित करना न केवल आपके डेटा को बचाता है, बल्कि Google के विश्वास और आपकी वेबसाइट की SEO सफलता को भी सुरक्षित रखता है।

बैकलिंक्स (Backlinks) क्या हैं? हाई-क्वालिटी बैकलिंक्स बनाने की 5 सबसे प्रभावी रणनीतियाँ

Discover more from Hindishala :: हिंदीशाला - Your online temple of knowledge | आपकी ऑनलाइन ज्ञानशाला

Subscribe to get the latest posts sent to your email.

1 thought on “CMS (कंटेंट मैनेजमेंट सिस्टम) के 5 छिपे हुए सुरक्षा खतरे और उन्हें ठीक करने के व्यावहारिक उपाय”